Faire confiance à un protocole VPN inconnu, c’est un peu comme laisser un parfait étranger garder votre carnet d’adresses. Absurde ? Pourtant, chaque jour, des internautes s’en remettent aveuglément à l’infrastructure invisible de leur fournisseur VPN, sans jamais se demander ce qui se passe sous le capot.

Le marché promet monts et merveilles : sécurité inviolable, anonymat total, vitesse supersonique. Mais au-delà du discours publicitaire, la vraie protection se joue dans les détails techniques. OpenVPN, WireGuard, IKEv2 : derrière ces sigles, de véritables stratégies de défense s’affrontent. Toutes ne se valent pas, surtout lorsque la menace plane en silence, prête à exploiter la moindre faille. Alors, comment séparer le vrai blindage du simple effet d’annonce ?

Protocole VPN : la pierre angulaire de la confidentialité en ligne

Au centre de toute connexion VPN, le protocole constitue le chef d’orchestre de la circulation des données entre l’utilisateur et le reste du web. Le choix n’a rien d’un détail : il façonne la sécurité de la liaison, influe sur la rapidité et détermine la fiabilité de l’ensemble. Chaque VPN impose son protocole, gravant ainsi dans le marbre le niveau de chiffrement et la capacité à résister aux tentatives d’intrusion.

- Un protocole VPN robuste préserve la confidentialité des échanges et limite les risques de fuite d’informations personnelles.

- La vitesse varie selon le protocole : certains misent tout sur la performance, d’autres sur un verrouillage maximal.

- La fiabilité entre en jeu lors des coupures réseau ou des passages du wifi à la 4G, notamment sur smartphone.

Le protocole parfait n’existe pas, mais il y a un choix judicieux pour chaque usage : niveau de sécurité souhaité, besoin de réactivité, stabilité de la connexion, compatibilité avec votre appareil. OpenVPN s’impose souvent par sa polyvalence. WireGuard, lui, impressionne par sa rapidité et la sobriété de son code. IKEv2/IPSec, quant à lui, s’illustre sur mobile grâce à sa capacité à encaisser les changements de réseau sans broncher.

Mais ne vous y trompez pas : la solidité d’un VPN dépend aussi de la façon dont le fournisseur configure son service. Les prestataires gratuits, souvent, préfèrent l’opacité au sérieux, et font passer la confidentialité au second plan.

Quels critères déterminent la fiabilité d’un protocole VPN aujourd’hui ?

Débusquer le protocole VPN qui saura tenir la route commence par une analyse technique sans concession. Premier critère : le chiffrement. Les protocoles les plus sérieux adoptent l’AES-256 (OpenVPN) ou ChaCha20 (WireGuard) pour verrouiller vos données contre toute tentative d’intrusion.

Mais la transparence fait aussi la différence. Les protocoles open source – OpenVPN, WireGuard, SoftEther – offrent leur code à la loupe des experts, limitant ainsi les zones d’ombre et les failles cachées. À l’opposé, les solutions propriétaires comme SSTP (Microsoft) ou certains aspects d’IKEv2/IPSec forcent à faire confiance, sans jamais pouvoir vérifier ce qui se trame dans les coulisses.

- Un protocole open source permet un suivi rigoureux des mises à jour et des corrections de bugs.

- L’utilisation de standards éprouvés (SSL/TLS pour OpenVPN, IPSec pour IKEv2/IPSec) renforce la solidité du tunnel chiffré.

Autre variable majeure : la compatibilité avec vos appareils et la capacité à gérer les transitions réseau sans faille. Mais la fiabilité ne s’arrête pas là : la rigueur du fournisseur VPN, la fréquence de ses audits, et l’absence de journalisation complète le tableau de la sécurité.

Comparatif des principaux protocoles : avantages, limites et usages recommandés

| Protocole | Avantages | Limites | Usages recommandés |

|---|---|---|---|

| OpenVPN | Référence en sécurité, ultra-compatible, audité de longue date, open source | Configuration parfois ardue, débit inférieur à WireGuard | Protection exigeante sur tous supports, usage pro et perso |

| WireGuard | Code épuré, rapidité fulgurante, intégration facile, open source | Gestion avancée des clés perfectible | Streaming, jeux en ligne, mobilité, usage quotidien sur appareils récents |

| IKEv2/IPSec | Grande stabilité lors des changements de réseau, très performant sur mobile | Parties propriétaires, audits moins fréquents que WireGuard/OpenVPN | Appareils mobiles, situations nécessitant des transitions réseau |

| SSTP | Intégré à Windows, difficile à détecter ou bloquer par les firewalls | Code fermé, dépendance à l’écosystème Microsoft | Environnements Windows exposés à la censure |

| L2TP/IPSec | Double encapsulation, couche de sécurité supplémentaire | Débits ralentis, technologie vieillissante | Compatibilité sur anciens systèmes ou matériels spécifiques |

| PPTP | Simplicité de configuration, rapidité | Protocole dépassé, vulnérable de toutes parts | Tests ponctuels, environnements fermés uniquement |

| SoftEther | Open source, flexibilité hors norme, support multi-protocoles | Utilisation encore marginale, documentation touffue | Environnements hybrides, laboratoires, tests avancés |

| V2ray / Shadowsocks | Spécialistes du contournement de la censure, évolutifs et adaptatifs | Paramétrage complexe, peu adaptés à un usage VPN classique | Navigation internet depuis des pays soumis à la censure |

- NordLynx (WireGuard customisé de NordVPN) et Stealth (Proton VPN) incarnent la tendance à personnaliser les protocoles pour mieux échapper aux blocages et maximiser la confidentialité.

- Le contexte prime : pour la sécurité, OpenVPN ou WireGuard font figure d’incontournables ; pour la mobilité, IKEv2/IPSec s’impose ; pour la liberté d’information, V2ray ou Shadowsocks sont taillés pour déjouer la censure.

Comment sélectionner le protocole VPN le plus sûr selon votre profil et vos besoins ?

Opter pour un protocole VPN n’est pas qu’une affaire de rapidité. C’est aussi miser sur la confidentialité, le débit et la stabilité du tunnel chiffré. Les solutions open source (OpenVPN, WireGuard, SoftEther) tiennent la corde : leur code ouvert, soumis à l’examen de développeurs aux quatre coins du monde, limite les risques d’erreur fatale ou de porte dérobée.

Choisissez selon l’environnement :

- Sur ordinateur (Windows, macOS, Linux), OpenVPN et WireGuard offrent un duo efficace entre sécurité et vitesse.

- Sur mobile (Android, iOS), IKEv2/IPSec excelle lors des changements de réseau, comme lorsque l’on passe du wifi à la 4G en pleine rue.

- Pour franchir les murs de la censure, V2ray ou Shadowsocks s’imposent par leur discrétion et leur capacité à camoufler le trafic VPN.

L’expertise du fournisseur reste décisive : un bon protocole mal configuré, c’est une armure percée. Les acteurs sérieux – NordVPN, CyberGhost, Surfshark – misent sur des options avancées (kill switch, serveurs RAM, double VPN) pour muscler la sécurité. À l’inverse, les VPN gratuits riment souvent avec collecte de données et protocoles obsolètes – PPTP, L2TP/IPSec sans chiffrement solide, ou pire, absence de chiffrement réel.

Privilégiez toujours un chiffrement robuste : AES-256 pour OpenVPN, ChaCha20 pour WireGuard. Ne négligez pas non plus la compatibilité avec vos appareils : si la plupart des protocoles récents couvrent l’essentiel, quelques spécificités (SSTP, SoftEther) peuvent faire la différence pour les usages professionnels ou atypiques.

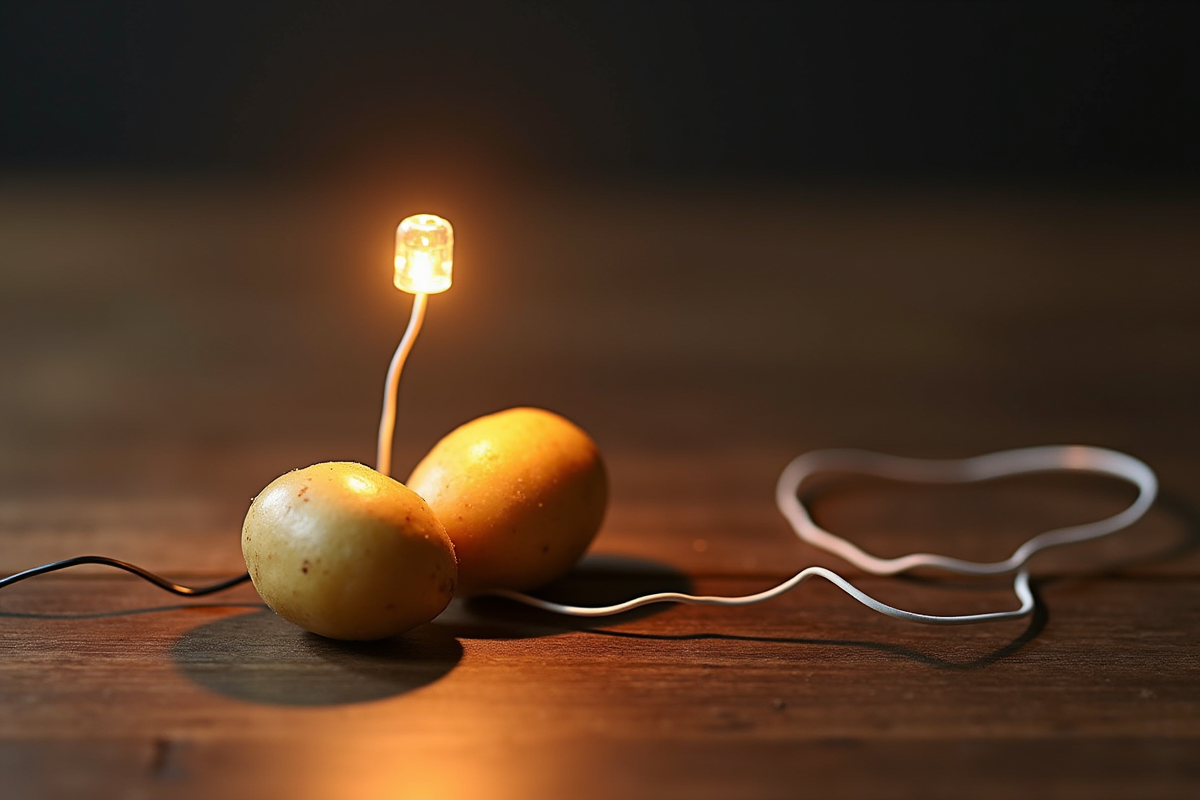

Au final, le protocole VPN, c’est la fondation invisible de votre sécurité numérique. Le choisir au hasard, c’est comme traverser une rivière sur une planche vermoulue. Le bon choix, lui, transforme l’équilibre précaire en pont solide, et laisse les regards indiscrets sur la rive opposée.